صفر تا ۱۰۰ حمله خسوف یا همان Eclipse Attack

یکی از رایجترین حملات فضای بلاکچین، حمله خسوف یا همان Eclipse Attack است. این نوع حمله، بر اساس جابهجایی گرههای هدف با گرههای مخرب کار میکند. در این مقاله از ارز دیجیتال، صفر تا ۱۰۰ حمله خسوف را بررسی میکنیم.

حمله خسوف چیست؟

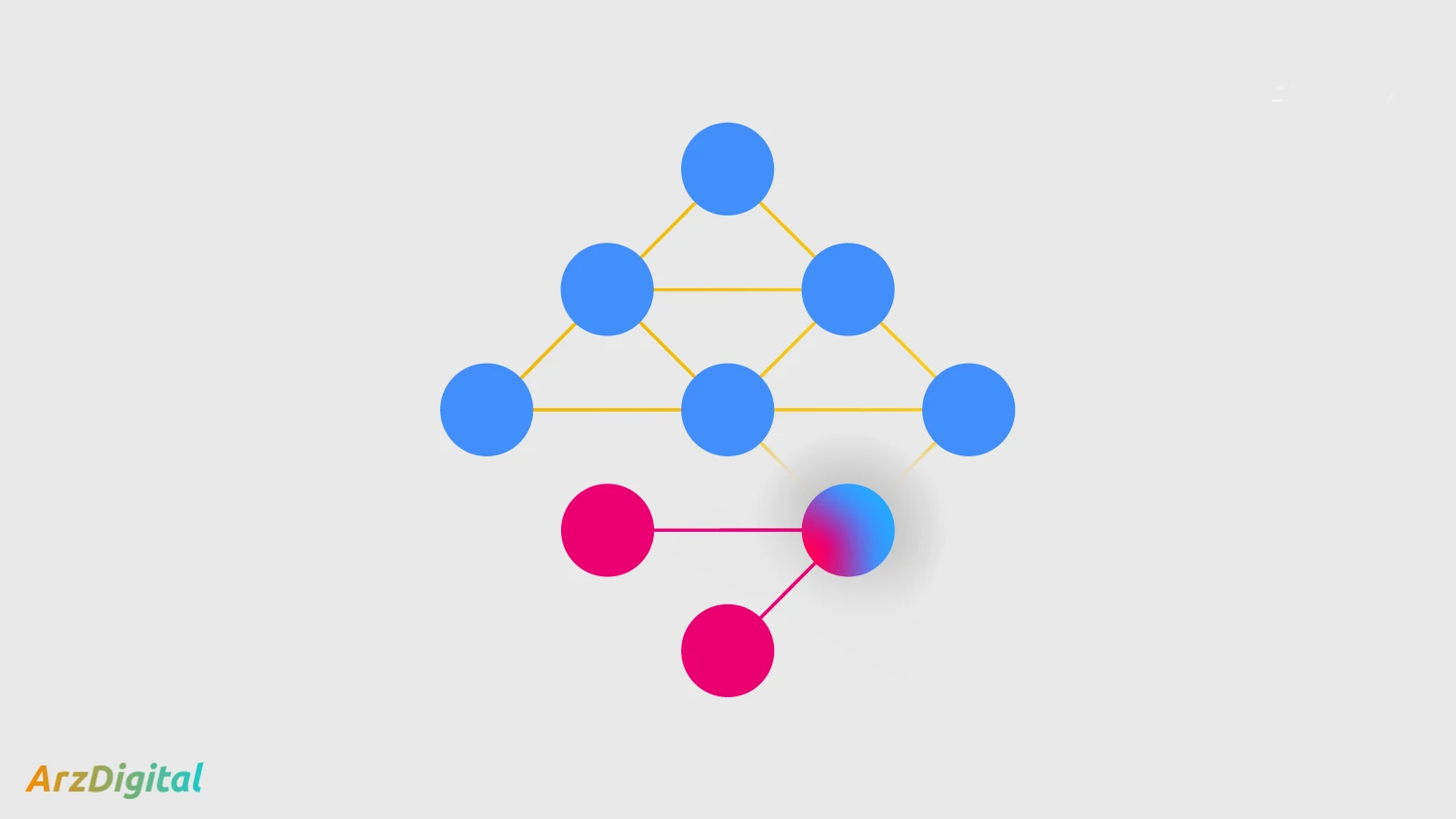

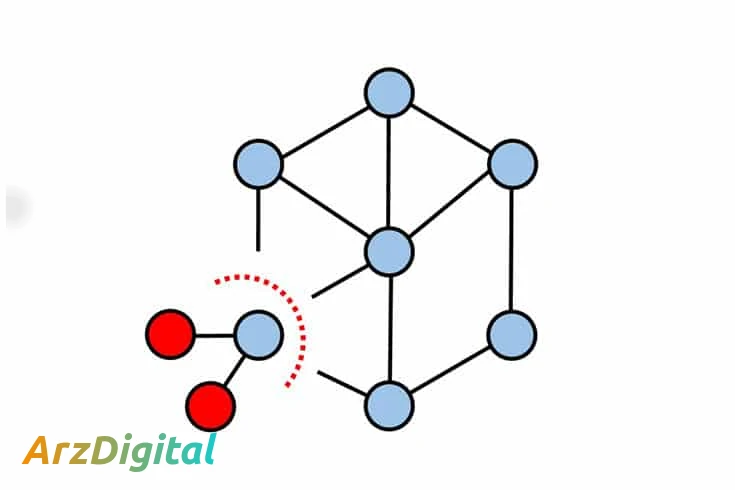

حمله خسوف شامل یک عامل مخرب است که یک کاربر یا گره خاص را در یک شبکه غیرمتمرکز همتا به همتا (P2P) جدا میکند. در اجرای این حمله، فرد مهاجم اتصالات ورودی و خروجی هدف را از گرههای همسایه قانونی به گرههای تحت کنترل مهاجم هدایت میکند. این به طور موثر هدف را منزوی و یک محیط ایزوله در شبکه ایجاد میکند.

با تحریف وضعیت صحبح لجر یا دفتر کل بلاک چین ، مهاجم، توانایی دستکاری گره جدا شده را به دست می آورد. این امر منجر به تایید تراکنش های غیرمجاز و اختلال در استخراج صحیح بلاک میشود.

موفقیت حملات خسوف به بهرهبرداری از اتصالات بین گرهها در یک شبکه بلاکچین بستگی دارد.

در شرایطی که ساختار غیرمتمرکز بیشتر پروتکلهای ارزهای دیجیتال این حملات را نسبتاً چالشبرانگیز و کمتر از سایر تهدیدات آنلاین میسازد، حملات خسوف همچنان خطر قابلتوجهی برای امنیت آنلاین کاربران دارند .

درک عملکرد این نوع و اتخاذ استراتژیهای پیشگیرانه برای محافظت از یکپارچگی شبکههای بلاک چین حیاتی است.

حمله خسوف چگونه کار میکند؟

مکانیزم حمله خسوف از اتصال محدود ذاتی گرهها در یک شبکه غیرمتمرکز سوء استفاده میکند. این گرهها توسط پهنای باند محدود میشوند و فقط میتوانند با زیر مجموعه ای از گرههای همسایه ارتباط برقرار کنند.

به جای حمله به کل شبکه، مانند حمله سیبیل، بازیگران مخرب فقط باید ارتباطات یک گره را با مجموعه محدودی از همسایگانش به خطر بیاندازند.

برای اجرای یک حمله خسوف، یک مهاجم اغلب از یک بات نت یا شبکه فانتوم استفاده میکند تا گره مورد نظر را با سیل آدرسهای IP سرازیر کند .

گره هدف ممکن است زمانی که دوباره به شبکه بلاک چین متصل میشود با این آدرسها ارتباط برقرار میکند.

مهاجم زمان خود را تا زمانی که گره قربانی دوباره به گره های مخرب متصل شود یا یک حمله انکار سرویس توزیع شده (DDoS) را برای اتصال مجدد به کار ببندد، صبر میکند.

اگرچه دستیابی به موفقیت ممکن است به تلاشهای متعدد نیاز داشته باشد، ولی هنگامی که گره قربانی به گره های کنترل شده توسط مهاجم متصل می شود، میتوان دادههای نادرست را تزریق کرد و این اغلب قربانی ناآگاه را فریب میدهد.

نتایج یک حمله خسوف در پروژههای ارزهای دیجیتال میتواند شامل حملات مضاعف هزینه و اختلال در قدرت ماینرها شود که در نهایت به مهاجمان برای دستکاری تراکنشها و نتایج استخراج قدرت میدهد.

چگونه از حملات خسوف جلوگیری کنیم؟

دفاع در برابر حملات خسوف شامل استراتژیهای فعال و طراحی شبکه دقیق است. اجرای اقدامات پیشگیرانه در مراحل اولیه توسعه شبکه بلاک چین میتواند آسیبپذیریها را به میزان قابل توجهی کاهش دهد.

برخی از رویکردها برای خنثی کردن حملات خسوف عبارتند از:

انتخاب گره تصادفی : ساخت یک شبکه همتا به همتا که در آن هر گره در طول همگام سازی به مجموعهای تصادفی از آدرس های IP متصل می شود، احتمال اتصال به گرههای کنترل شده توسط مهاجم را کاهش میدهد.

انتخاب گره قطعی : در مقابل انتخاب تصادفی گره، انتخاب گره قطعی شامل درج آدرس های IP گره خاص در اسلات های ثابت از پیش تعیین شده در طول اتصالات است. این رویکرد تلاش های مهاجم برای دستکاری گره ها را پیچیده میکند و اثربخشی حملات خسوف را کاهش میدهد.

افزایش اتصالات گره : افزایش تعداد اتصالات گره به گره، احتمال اتصال گره ها با کاربران قانونی را افزایش میدهد و امنیت شبکه را تقویت میکند.

محدودیتهای نود جدید : ممانعت از ایجاد گرههای جدید در شبکه با معرفی موانع هزینه یا پیچیدگی، نوار بالاتری را برای مهاجمانی که به دنبال پر کردن شبکه با گرههای مخرب هستند، تعیین میکند.

جمعبندی

حملات خسوف ارزهای دیجیتال بر اهمیت معماری شبکه قوی و پروتکلهای امنیتی در اکوسیستمهای بلاک چین تأکید میکند.

در شرایطی که این حملات عمدتاً بر کاربران یا گرههای خاص تأثیر میگذارند، حوادث مکرر میتوانند اعتماد را از بین ببرند و کل شبکه را به خطر بیندازند.

برای اطمینان از طول عمر و موفقیت فناوریهای غیرمتمرکز، نه تنها درک موارد استفاده و توکنومیک پروژههای بلاک چین، بلکه همچنین بررسی مکانیسمهای اجماع اساسی که زیربنای آنها است، حیاتی است.